Attaque de hacker. Fraude avec données utilisateur sur les réseaux sociaux. Vol par carte de crédit ou de débit. Hameçonnage Internet, nom d'utilisateur et mot de passe piratés. Cybercriminalité et Image Vectorielle

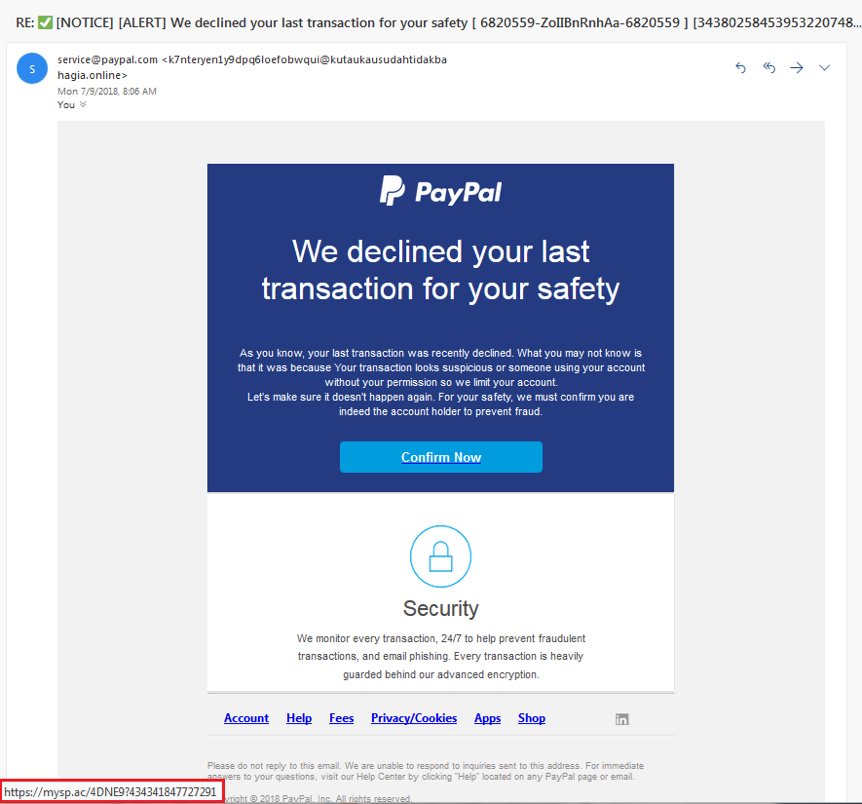

Qu'est-ce que le phishing ? Tout ce que vous devez savoir pour vous protéger des courriels frauduleux - ZDNet

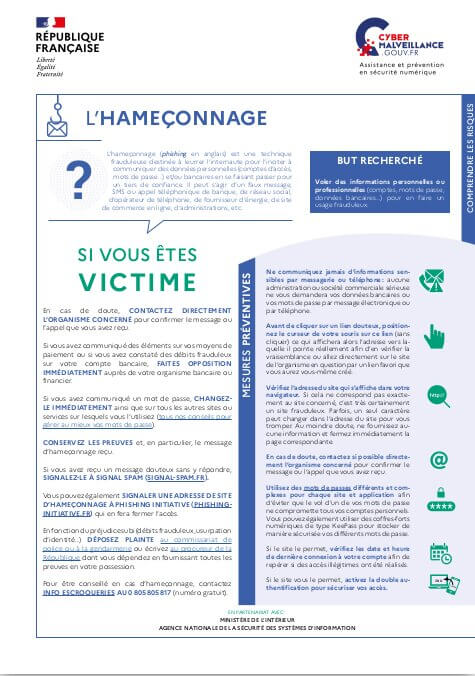

Hameçonnage : les points à vérifier pour ne pas se faire avoir - Azerfi - Cabinet d'expertise comptable

Diffusion de données piratées à la suite d'une cyberattaque : quels sont les risques et les précautions à prendre ? | CNIL